首先,在实验一中,我们使用了LSW2交换机、Server1、Client1、Client2、PC2和PC5等设备,验证了黑名单模式下的全局扩展ACL和基于全局VLAN的扩展ACL流策略。通过测试,我们发现全局模式下的ACL过滤对高层协议(L4及以上)无效,对网络级协议有效。因此,我们建议使用黑名单来限制流量,即最后一个规则必须是“permit ip any”。

具体来说,在全局ACL配置中,我们设置了三个拒绝规则,针对特定ip地址和端口的ICMP和TCP流量进行过滤,同时设置了一个允许所有IP流量的规则。而在基于全局VLAN的ACL配置中,我们同样设置了三个拒绝规则和一个允许所有IP流量的规则,但只针对VLAN 20的入站流量进行过滤。

接下来,在实验二中,我们探讨了白名单模式下的全局扩展ACL配置。尽管白名单机制在理论上有其优势,但在实际应用中,我们需要谨慎使用,以免OSPF邻居宕机或其他协议因策略泄漏而受到影响。在实验中,我们设置了允许特定IP地址间相互通信的规则,但发现OSPF邻居关系关闭,说明全局ACL过滤在全局上是有效的。

此外,我们还研究了基于全局VLAN的扩展ACL流策略。实验结果表明,基于全局VLAN的ACL过滤仅对VLAN 20有效,因此需要特别注意流量方向的变化。在实际应用中,我们应该将策略分为两个部分,即源地址和目的地址互换的策略,以保证入站规则生效。

综上所述,华为交换机的ACL配置在确保网络安全方面具有重要作用。在实际应用中,我们需要根据网络需求和设备性能,合理配置ACL规则,以确保网络的高效运行。以下是一些建议:

1. 在配置ACL规则时,优先考虑黑名单模式,以限制非法流量,提高网络安全性。

2. 在使用白名单模式时,谨慎选择允许流量的范围,以避免潜在的安全风险。

3. 对于基于全局VLAN的ACL配置,注意流量方向的变化,确保策略的有效性。

4. 定期检查和优化ACL配置,以适应网络环境的变化。

通过以上措施,我们可以更好地利用华为交换机的ACL配置功能,保障网络安全,提高网络性能。

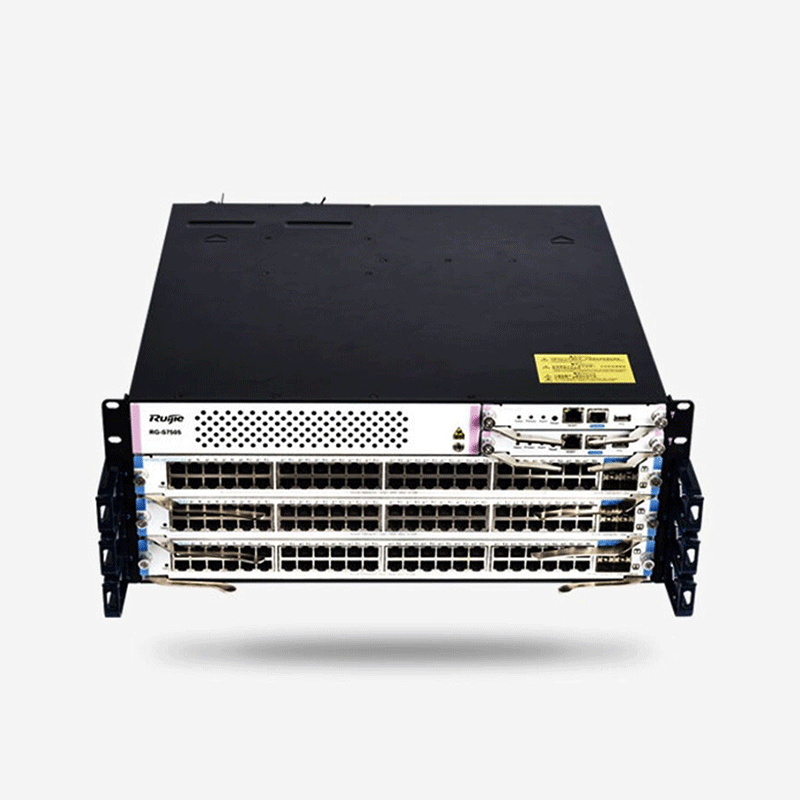

目的是验证华为交换机在全球范围内配置了查看模式下的全局ACL流量过滤和VLAN模式下的入站和出站过滤。测试环境中主要使用LSW2交换机、Server1、Client1、Client2、PC2和PC5。

实验拓扑图

实验拓扑图

实验一(黑名单模式)全局扩展ACL,简化流量策略。

LSW2:

acl编号3001

规则10拒绝icmp源192.168.20.20 0

规则20拒绝tcp源192.168.20.30 0目的端口eq ftp

规则25拒绝tcp源192.168.20.30目的端口eq www

规则30允许ip

[ls w2]流量筛选器入站acl 3001

PC5可以正常PING通Server1。

客户端1可以正常地ftp到服务器1。

客户端1可以正常地HTTP访问服务器1。

LSW2启用全局ACL过滤。

Pcping无法到达服务器1。

客户端1仍然可以通过ftp访问服务器1。

客户端1仍然可以通过http访问服务器1

2.客户端2可以正常PING服务器1。

发现全局模式下的ACL过滤对高层协议(L4及以上)无效,对网络级协议有效。并且建议使用黑名单来限制流量,即最后一个必须是permit ip any。

基于全局vlan的扩展ACL流策略

acl编号3001

规则10拒绝icmp源192.168.20.20 0

规则20拒绝tcp源192.168.20.30 0目的端口eq ftp

规则25拒绝tcp源192.168.20.30目的端口eq www

规则30允许ip

[ls w2]流量筛选器vlan 20入站acl 3001

LSW2应用全球VLAN入站方向的ACL。

Pcping无法到达服务器1。

客户端1可以通过ftp访问服务器1。

客户端1可以通过http访问服务器1。

PC2、客户端2 PING服务器1

根据配置1的汇总测试,全局模式下的acl过滤和全局vlan模式下的acl过滤对高层协议(L4及以上)无效,对网络层协议有效。入站和出站效果一样,建议使用黑名单限制流量,即最后一个必须是permit ip any。

实验二(白名单模式):全局扩展ACL,简化流量策略(谨慎使用白名单机制,防止ospf邻居宕机或其他协议因泄漏策略受到影响)

LSW2:

acl编号3003

规则10允许ip源192.168.20.20 0目的地192.168.10.10 0

规则15允许ip源192.168.10.10 0目的地192.168.20.20 0

规则20允许ip源192.168.20.30 0目的地192.168.10.10 0

规则25允许ip源192.168.10.10 0目的地192.168.20.30 0

规则30拒绝ip

[ls w2]流量筛选器入站acl 3003

PC5可以PING通服务器1。

客户端1可以通过http访问服务器1。

客户端1可以通过ftp访问服务器1。

2.客户端2无法PING通服务器1。

Ospf邻居关系关闭

发现全局acl过滤在全局上是有效的,要注意往返流量方向的变化。所以,每篇文章都是放出来的。

其实应该写两个策略,目标地址互换。

基于全局vlan的扩展ACL流策略

acl编号3003

规则10允许ip源192.168.20.20 0目的地192.168.10.10 0

规则15允许ip源192.168.10.10 0目的地192.168.20.20 0

规则20允许ip源192.168.20.30 0目的地192.168.10.10 0

规则25允许ip源192.168.10.10 0目的地192.168.20.30 0

规则30拒绝ip

[ls w2]流量筛选器vlan 20入站acl 3003

PC5可以PING通服务器1。

客户端1可以通过ftp访问服务器1。

客户端1可以通过http访问服务器1。

Client2可以PING通Server1,但PC2无法PING通Server1。

测试结论:基于全局vlan的acl过滤仅对vlan有效,要注意流量方向的变化。所以,每个释放策略实际上应该写成两个,源地址和目的地址互换,入站生效。换个方向,把进站换成出站,检测结果不生效。