身份验证,也称为身份认证,是一种用来确认用户或实体身份的过程。该过程旨在确保访问者或参与者是合法的,并且有权访问特定的资源或系统。身份验证通常包括以下几个步骤:

1. 凭证收集:要求用户提供身份验证信息,如用户名、密码、数字令牌或生物识别数据。

2. 凭证比对:将用户提供的凭证与系统中的记录进行比对,验证其正确性。

3. 身份确认:根据凭证比对的结果,系统确认用户的身份。

4. 权限验证:一旦身份被确认,系统将验证用户是否有权访问请求的资源。

身份验证方法多种多样,包括:

- 静态密码:用户预先设定的密码,通过字符组合实现身份验证。

- 动态令牌:通过电子设备生成的一次性密码,随时间变化。

- 生物识别:利用人的生理或行为特征进行身份验证,如指纹、面部识别等。

- 双重认证:结合两种或多种验证方法,提高安全性。

身份验证在保护个人隐私、防止数据泄露、保障网络安全等方面发挥着重要作用。

PAP是一种不安全的身份验证协议,仅当无其他协议可用时用于连接PPP服务器,易受窃听攻击。多数情况下不建议使用,但旧系统如UNIX远程访问服务器可能依赖它。禁用PAP可提升安全性,但仅支持PAP的客户端将无法连接。CHAP作为替代协议,通过三次握手定期审查节点,更安全有效。CHAP不允许未受挑战的客户端发起认证,使用唯一挑战数据防回放攻击,服务器可控挑战频率和时间,提升安全性。

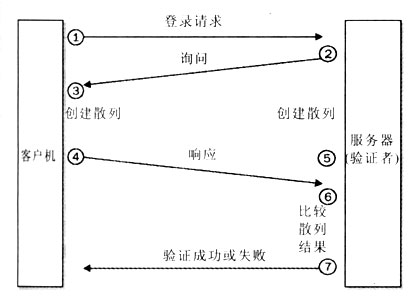

CHAP(询问握手身份验证协议)是一种远程登录身份验证协议,通过三次握手周期性校验对端身份,确保安全性。其核心是客户机向服务器证明知道共享密码而不泄露密码。验证过程包括系统发送“询问”,客户机加密后返回结果,验证者对比确认身份。CHAP通过递增标识符和可变挑战值防止重放攻击,且每次登录发布不同询问,周期性检测会话安全。双向CHAP可确保双方身份验证。优点是密钥不网络传输,安全性较高;缺点是密钥需明...

Kerberos是由MIT开发的网络认证服务系统,通过加密票证提供安全的身份验证,避免明文传输口令。它基于对称密码体制,与PKI的公钥体制不同。Kerberos作为可信第三方,运行在独立服务器上,客户端需获取票证以访问服务器。IETF管理其规范,微软有特权修改以适应Windows需求。Kerberos提供三种安全等级,支持单点登录,简化用户访问。其核心是AS(验证服务器)和TGS(票证授予服务器)...

本文探讨了身份验证和授权的概念及其重要性。身份验证确保用户是其声称的身份,通过凭据验证实现;授权则限制用户对网络资源的访问权限。文章介绍了分布式环境中的身份验证挑战,提出了“一次注册”方案,以简化多系统访问。还详细描述了强验证方案,如四路握手,确保安全密钥交换。此外,概述了CHAP、EAP、双因子验证、Kerberos和PKI等验证协议和技术。最后,讨论了SSO(单次登录)的优势,及其在Windo...

无线局域网(WLAN)因传输媒介脆弱,存在安全隐患。本文讨论了WLAN的通信安全问题和解决方案。WLAN安全需求包括身份验证、数据加密、信息完整性验证和密钥管理。WLAN存在的安全隐患主要有传输介质脆弱、有线等效保密协议(WEP)不完善、IPSec协议不针对WLAN设计等。解决方法包括通过VPN、IEEE 802.1x协议和WPA协议实现安全通信。同时,需要关注设备物理安全、网络基本功能和网络应用...

端口安全通常通过MAC地址进行网络流量控制,包括MAC地址与端口绑定、限制端口通过的MAC地址数量等。配置方式涉及将端口设为access或trunk模式,并指定MAC地址及最大允许数。802.1X协议可基于端口进行用户身份认证,替代Windows AD简化配置。通过AAA认证和启用802.1X,可在一定程度上提高内网安全性,但在可控性和可管理性上802.1X更具优势。

端口安全通常涉及使用MAC地址控制网络流量。可以通过MAC地址与端口绑定,限制端口通过的MAC地址数量,或禁止特定MAC地址的帧流量。配置包括设置端口模式、指定MAC地址、限制MAC数量以及处理违规动作。此外,802.1X协议用于基于端口对用户进行身份认证,增强内网安全性。通过AAA认证和本地用户名密码配置802.1X,提高网络的可控性和可管理性。尽管MAC地址绑定提供一定安全性,但802.1X协...

本文主要介绍了网络配置和维护的相关知识,包括身份验证设置、WiFi覆盖、VLAN配置、安全策略、DHCP中继、MAC地址管理、认证管理、ARP保护、双链接备份等功能配置和操作指南。内容涵盖了网络设备的配置、管理和维护,适用于网络管理员和有一定网络基础的用户。

本文主要介绍了网络设备和软件设置,包括设备管理、软件升级、身份验证、安全配置等。涵盖内容有带宽设置、网络用户保护、管理员密码修改、AP布局和认证管理,以及双链接备份和其他网络功能设置。提供了详细指南,便于网络管理员进行网络维护和管理。